供应链攻击:无形的威胁

官方公众号

官方公众号

商务合作

商务合作

供应链攻击:无形的威胁

供应链攻击是一种计算机安全威胁,它利用供应链中的弱点或恶意活动,以在目标系统中引入恶意软件、恶意硬件或其他恶意组件。供应链攻击通常通过滥用供应链的信任关系来实施,攻击者可以以合法的方式获取对目标系统的访问权限,然后在其中植入恶意代码或组件,以实现其恶意目的。

这种类型的攻击通常包括以下一些方面:

1.供应商攻击:攻击者可能渗透到供应商或第三方供应链合作伙伴的系统中,然后通过这些合作伙伴进入目标组织的网络。这可以是通过恶意软件、社交工程或其他方式实现的。

2.恶意软件注入:攻击者可能在供应链中的软件或更新过程中注入恶意代码,以在目标系统上执行恶意操作。这种攻击方式被称为“软件供应链攻击”。

3.硬件攻击:攻击者也可能通过操纵硬件设备、服务器或其他物理组件,将恶意硬件植入供应链中,以获得对目标系统的访问权限或控制。

4.密钥或凭证泄露:攻击者可能通过窃取供应链中的凭证、密钥或证书来获取对目标系统的合法访问权限。

供应链攻击的危险在于它们可以绕过目标系统的安全措施,因为攻击者伪装成受信任的实体,使其更难被检测和防御。为了应对供应链攻击,组织需要采取多层次的安全措施,包括审查和验证供应链合作伙伴、实施网络安全最佳实践、监控网络流量以检测异常行为,并定期审查和更新供应链安全策略。

我们来看一个案例:

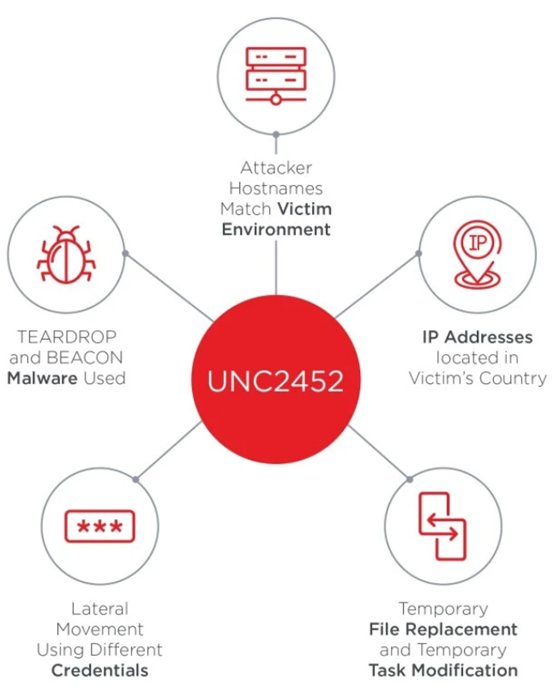

SolarWinds供应链攻击(2020年):这是一起重大的供应链攻击事件,涉及到美国网络管理软件公司SolarWinds的产品。攻击者利用SolarWinds的软件更新渠道,将恶意代码植入SolarWinds的Orion软件中,然后分发给数千家客户,包括政府机构、大型企业和安全机构。

这个恶意软件被称为"Sunburst"(或"Solorigate"),它的主要目标是监视和窃取受感染系统的敏感数据。一旦系统安装了受感染的Orion更新,攻击者可以远程控制这些系统,获取敏感信息,甚至是实施更严重的攻击活动。

这次供应链攻击曝露了政府和企业网络中的重大安全漏洞,因为受害者通常信任SolarWinds这个供应商,没有怀疑到软件更新可能包含恶意代码。此次攻击事件的影响之广泛,以及对美国政府和全球大型企业的潜在威胁,引发了广泛的关注和应对措施。

扫码领取 相关技术视频教程

添加老师后发【布丁】 秒通过 领资料